Accédez à vos équipements

sans exposer vos credentials

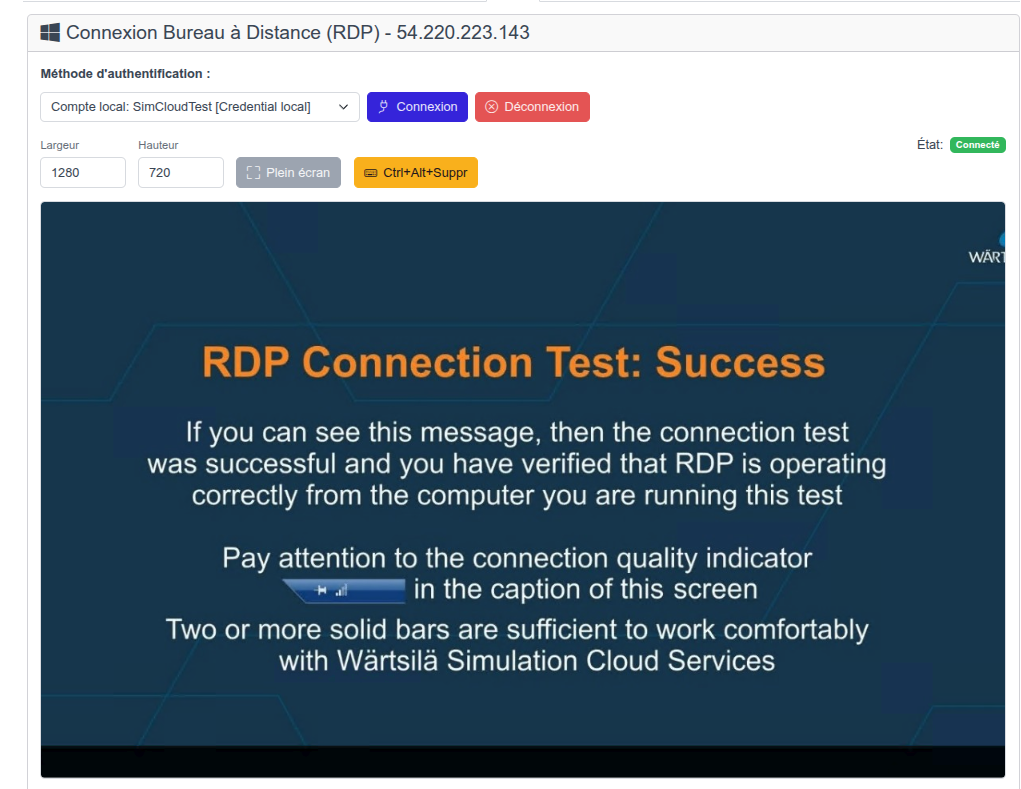

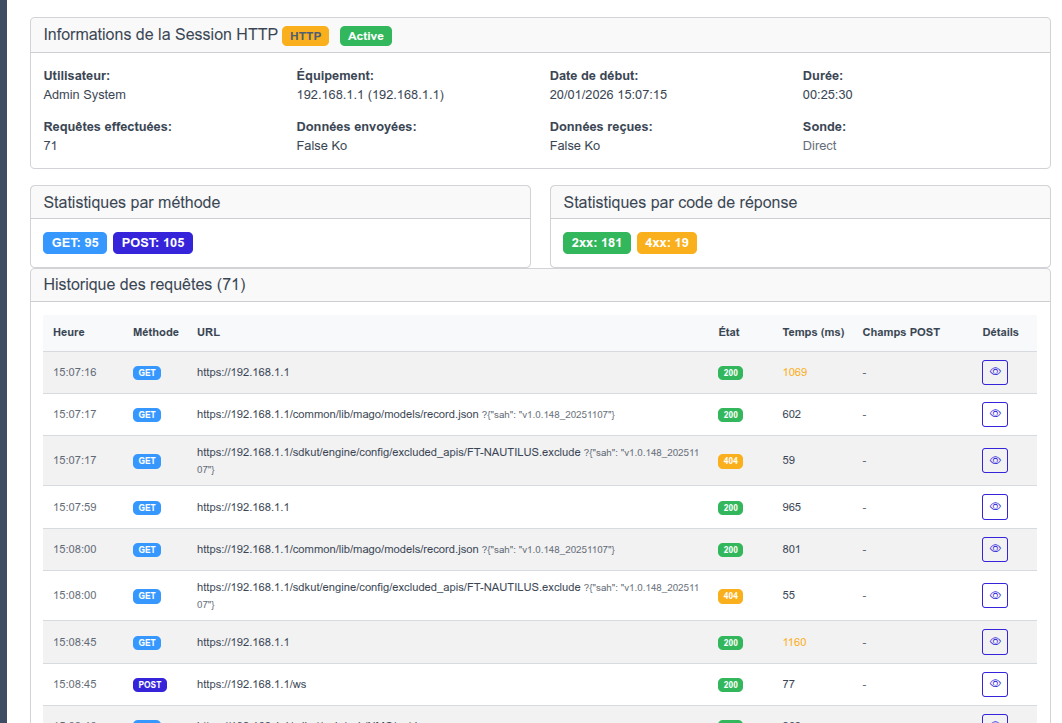

SSH, RDP et Web depuis votre navigateur, sans VPN ni mot de passe partagé. Chaque session est enregistrée, chaque action est tracée pour un audit complet.